Применение к сценариям WSH политики ограниченного использования программ

Применение к сценариям WSH политики ограниченного использования программ

В Windows ХР встроены политики ограниченного использования программ (SRP, Software Restriction Policies), с помощью которых можно управлять возможностью выполнения программного обеспечения на компьютере. Политики SRP могут применяться и к сценариям WSH любого типа, для этого необходимо, чтобы параметр системного реестра UseWINSAFER, который описан в табл. 4.2, имел значение 1.

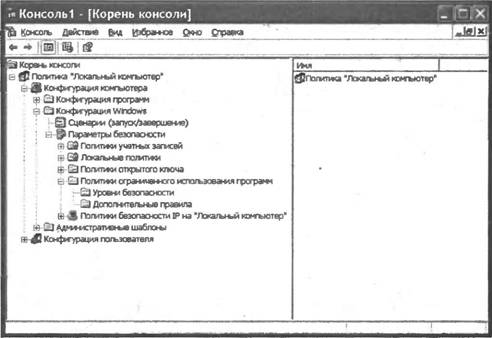

Для применения политик SRP к сценариям WSH на локальной машине необходимо сначала загрузить в ММС оснастку Политика "Локальный компьютер" (Local Computer Policy) (рис. 4.28).

Рис. 4.28. Установка политик SRP с помощью оснастки Политика "Локальный компьютер"

Замечание

Процесс загрузки этой оснастки был подробно описан в разд. "Блокировка локальных и удаленных сценариев WSH. Пример административного шаблона" этой главы, поэтому здесь мы останавливаться на нем не будем.

После этого нужно перейти в раздел Конфигурация компьютера | Конфигурация Windows | Параметры безопасности | Политики ограниченного использования программ | Дополнительные правила (Computer Configuration | Windows Configuration | Security Settings | Software Restriction Policies | Additional Rules).

Создание и изменение дополнительных правил (Additional Rules) в SRP и является механизмом определения политик безопасности для сценариев WSH.

Более 800 000 книг и аудиокниг! 📚

Получи 2 месяца Литрес Подписки в подарок и наслаждайся неограниченным чтением

ПОЛУЧИТЬ ПОДАРОКЧитайте также

10.3.3. Применение ограничений использования ресурсов

10.3.3. Применение ограничений использования ресурсов Чтобы помочь в предотвращении неконтролируемого снижения производительности процессами, Unix отслеживает многие ресурсы, которые может использовать процесс, и позволяет системному администратору и самим

Политики безопасности для сценариев WSH

Политики безопасности для сценариев WSH Процесс организации политики безопасности для сценариев WSH заключается в задании тех или иных ограничений на запуск и выполнение этих сценариев. При этом могут применяться два подхода.Первый подход может использоваться в

1.4. Как разработать политики безопасности?

1.4. Как разработать политики безопасности? Прежде чем мы начнем искать ответ на поставленный вопрос, поговорим немного о проблеме доверия.1.4.1. Кому и что доверятьОт правильного выбора уровня доверия к сотрудникам зависит успех или неудача реализации политики

Локальные политики

Локальные политики Раздел Локальные политики содержит три политики: Политика аудита, Назначение прав пользователя и Параметры безопасности.? Политика аудита — позволяет определить события, факты происхождения которых будут записываться в журнал Безопасность

Тонкости использования программ энергосбережения

Тонкости использования программ энергосбережения В данной главе мы рассмотрели несколько программ для оптимизации энергосбережения ноутбука. Многие из них очень похожи друг на друга и предоставляют одинаковые инструменты для настройки оптимального быстродействия.

16.6. Вопросы использования программ с открытым исходным кодом

16.6. Вопросы использования программ с открытым исходным кодом При использовании или повторном использовании программного обеспечения с открытым исходным кодом определяются три главные проблемы: качество, документация и условия лицензирования. Выше отмечалось, что если

16.6. Вопросы использования программ с открытым исходным кодом

16.6. Вопросы использования программ с открытым исходным кодом При использовании или повторном использовании программного обеспечения с открытым исходным кодом определяются три главные проблемы: качество, документация и условия лицензирования. Выше отмечалось, что если

Выполнять политики и процедуры

Выполнять политики и процедуры Как минимум, должны разрабатываться и совершенствоваться политики и процедуры для установки систем, обслуживания информации и обеспечения основной физической безопасности. Если у вашего системного администратора не будет системных

КАФЕДРА ВАННАХА: Политики требуют продолжения политики?

КАФЕДРА ВАННАХА: Политики требуют продолжения политики? Автор: Ваннах МихаилРазговоры о погоде были весьма популярны с самого возникновения человеческого общества. Так приятно за чашей настойки мухомора, пейотля, просяного пива или за чашечкой китайского чая

Политики доверия

Политики доверия Один из простейших, но не самых эффективных методов установления доверия в сфере электронных транзакций заключается в использовании прозрачных политик доверия. Политики доверия должны обеспечивать:* конфиденциальность;* корректное использование

Сертификаты обновления политики

Сертификаты обновления политики УЦ выпускает сертификаты обновления политики, чтобы изменить домен политики. Предположим, что УЦ выпускает сертификаты в соответствии с политиками I и II. В связи с изменениями внутри организации планируется выпускать новые сертификаты в

Отображение политики в сертификатах

Отображение политики в сертификатах Конечно, большинство пользователей не изучают непосредственно ППС и регламент, а получают информацию о политиках PKI косвенно, из таких дополнений сертификатов, как Certificate Policies, Policy Mappings и Policy Constraints, характеризующих соответственно

Краткая характеристика политики PKI

Краткая характеристика политики PKI Реальной альтернативой объемным документам, подробно описывающим политику PKI, может стать краткая характеристика политики - документ PDS (PKI Disclosure Statement) [10]. Документ PDS возник как проект группы инженерной поддержки Интернета IETF, затем

Лекция 14. Описание политики PKI

Лекция 14. Описание политики PKI Рассматривается структура набора положений политики PKI, дается краткая характеристика общих положений политики, подробно описываются все специальные разделы набора положений политики PKI, обсуждаются трудности разработки политики и

Набор положений политики PKI

Набор положений политики PKI Общие положения Набор положений - совокупность положений практики и/или политики PKI, охватывающих круг стандартных тем для формулирования политики применения сертификатов или регламента . Рис. 14.1 иллюстрирует ориентировочный перечень